FHK-Erklärvideo „Smartphone, Apps und Cloud: So behältst du die Kontrolle“

Zusammenfassung

Im Erklärvideo wird gezeigt, wie digitale Geräte, Apps und Cloud-Dienste sicher genutzt werden können und wie Betroffene sich vor ungewollten Zugriffen schützen können.

Das Video richtet sich sowohl an Fachkräfte im Bereich Frauengewaltschutz als auch an Betroffene. Es wurde auf Deutsch produziert und verfügt über Untertitel in Englisch, Arabisch, Türkisch und Russisch, um Sprachbarrieren abzubauen.

Durch das Laden können Daten an YouTube übertragen werden. Lesen Sie mehr in der Datenschutzerklärung.

Inhalte

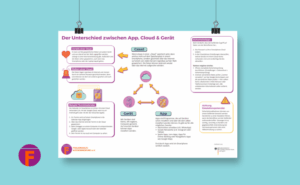

Was sind Geräte, Apps und Clouds?

Geräte wie Smartphones oder Smartwatches sind tragbare Mini-Computer. Apps machen diese Geräte vielseitig, z. B. für Kommunikation, Navigation oder Banking. Clouds speichern die Daten online und machen sie von überall aus zugänglich.

Welche Gefahren sind mit Clouds verbunden?

Ein Angreifer mit Login-Daten kann intime Fotos, Dokumente oder den Standort der Betroffenen einsehen. Besonders riskant ist es, wenn jemand anderes dein Smartphone eingerichtet hat und heimlich eine fremde Cloud verknüpft wurde.

Welche Schutzmaßnahmen können Betroffene ergreifen?

1. Passwörter ändern:

Das Passwort der Smartphone-Cloud ändern und niemandem verraten.

2. Verbundene Geräte prüfen:

- Apple: Einstellungen – Nutzername (iCloud) – Geräteübersicht.

- Android: Einstellungen – Konten und Sicherung – Konten verwalten. // Einstellungen – Meine Informationen – Google-Konto verwalten. (Der Weg kann je nach Gerät variieren.)

3. Sicherheitsprüfung durchführen:

- Apple: Datenschutz & Sicherheit – Sicherheitsprüfung.

- Android: Google-Konto verwalten – Persönliche Daten überprüfen.

Wird das Stalking jedoch überwiegend oder sogar ausschließlich digital ausgeführt, dann sprechen wir von Cyberstalking. Cyberstalking wird also, von einem Täter ausgeführt, der sich auf der psychologischen Ebene stark auf die Betroffene fixiert hat. Am Beginn des Stalkings steht also immer eine Zurückweisung, die eine starke Kränkung auslöst: eine Trennung, eine Kündigung, ein Kontaktabbruch oder ein fantasierter Anlass.

Wichtiger Hinweis

Wenn Sicherheitsmaßnahmen entdeckt werden, kann es zu einer Eskalation kommen. Daher sollte der Zeitpunkt für deren Umsetzung sorgfältig gewählt werden. Betroffene sollten sich bei Bedarf Unterstützung suchen, etwa bei spezialisierten Hilfeeinrichtungen.

Haben betroffene Frauen Kinder, ist es wichtig, auch deren Geräte zu berücksichtigen und entsprechend abzusichern.

Verwandte Inhalte

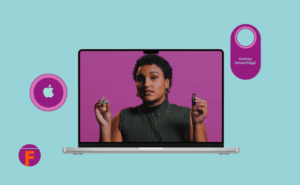

FHK-Erklärvideo „Schutz vor Stalking durch Bluetooth-Tracker: So schützt du dich!“

FHK-Infografik: „Der Unterschied zwischen App, Cloud und Gerät“

Cyberstalking

ist ein von Google entwickeltes Betriebssystem für mobile Geräte wie Smartphones und Tablets. Ein Betriebssystem ist eine Software, die die Basis für den Betrieb eines Geräts bildet und somit dessen Steuerung ermöglicht. Das Betriebssystem von Apple-Geräten heißt iOS.

ist ein Speicherplatz auf einem von vielen Servern irgendwo auf der Welt. Die Daten werden über das Internet übertragen und in einer Cloud gespeichert. Sie können jederzeit wieder über das Internet abgerufen werden.

ist ein Programm, das auf mobilen Geräten, wie Smartphones und Tablets, verwendet werden kann. Es gibt Apps für alle möglichen Zwecke: vom Versenden von Nachrichten über soziale Medien bis zum Onlinebanking. App ist die Kurzform des englischen Wortes „application“ (Anwendung).